WordPress Core - Zwakke MD5-gebaseerde Hashing Algoritmen in Alle Bekende Versies - Voortdurende Beveiligingszorg

WordPress blijft een van de meest gebruikte content managementsystemen (CMS) ter wereld voor het bouwen en beheren van websites en blogs. Echter, de veiligheid van gebruikersgegevens en wachtwoorden blijft een belangrijk aandachtspunt. Dit document behandelt de aanhoudende zorg met betrekking tot zwakke hashing-algoritmen die in het verleden in WordPress Core zijn gebruikt en hoe dit probleem anno 2023 nog steeds van kracht is. Wordt dit verzwegen? Is het te ingewikkeld geworden om dit probleem op te lossen? Dit roept tal van vragen op, en als je dieper in dit onderwerp duikt, zul je ontdekken dat dit een aanzienlijke kwestie betreft.

Zwakke MD5-gebaseerde Hashing Algoritmen

In de WordPress Core wordt een achterhaald MD5-gebaseerd hashing algoritme gebruikt om wachtwoorden van gebruikers op te slaan.

Dit algoritme, bekend als MD5 (Message Digest Algorithm 5), is echter niet langer als veilig beschouwd vanwege de kwetsbaarheden ervan. MD5 kan worden onderworpen aan aanvallen die leiden tot het bepalen van de oorspronkelijke tekstwaarden door toegang te krijgen tot de hashwaarden. Dit brengt de veiligheid van gebruikersaccounts in gevaar.

Aanwezigheid van het Probleem in 2023

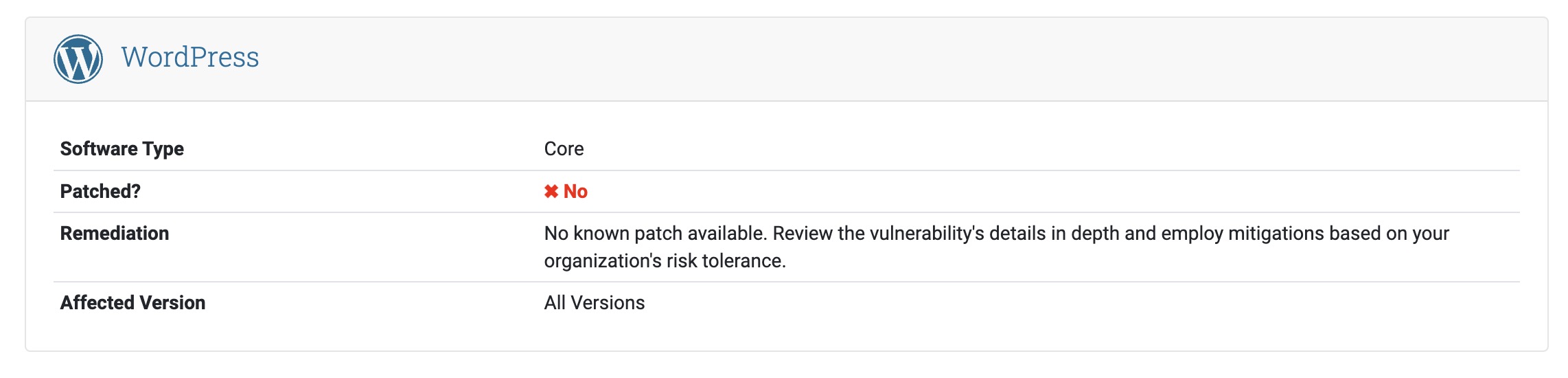

Het probleem van zwakke MD5-gebaseerde hashing-algoritmen is anno 2023 nog steeds aanwezig in alle bekende versies van WordPress Core. Hoewel WordPress stappen heeft ondernomen om de algehele beveiliging te verbeteren, blijft het probleem van verouderde hashing-algoritmen bestaan.

Complexiteit van de Oplossing

Het aanpakken van dit probleem is niet zonder uitdagingen. Hoewel het veranderen van het hashing-algoritme naar een sterkere optie de beveiliging zou verbeteren, kan dit in bepaalde situaties problematisch zijn. Bijvoorbeeld, de overgang naar een nieuw hashing-algoritme kan mogelijk niet volledig compatibel zijn met bepaalde gebruiksscenario's.

Aanbevolen Maatregelen in 2023

Enkele aanbevolen maatregelen voor WordPress-gebruikers in 2023:

Direct bijwerken: Update je WordPress-installatie naar de nieuwste versie om te profiteren van de verbeterde beveiligingsmaatregelen en sterkere hashing-algoritmen.

Migratievoorbereiding: Als je van plan bent om je website te verplaatsen of te migreren, zorg er dan voor dat je rekening houdt met compatibiliteitskwesties met betrekking tot hashing-algoritmen en PHP-versies.

Wachtwoordbeheer: Moedig gebruikers aan om sterke, unieke wachtwoorden te gebruiken en implementeer indien mogelijk tweefactorauthenticatie (2FA).

Conclusie

Ondanks verbeteringen in de algehele beveiliging van WordPress blijft het probleem van zwakke MD5-gebaseerde hashing-algoritmen bestaan in alle bekende versies van WordPress Core. Gebruikers moeten alert blijven op het belang van regelmatig bijwerken van hun WordPress-installaties en het gebruik van sterke wachtwoorden. Hoewel het aanpakken van dit probleem enige complexiteit met zich meebrengt, is het essentieel voor een veilige WordPress-ervaring.

Bron materiaal: